Sprawdzanie hasła: rozszerzenie do Chrome ostrzega przed niebezpieczeństwem wycieku danych

Rozszerzenie Chrome sprawdzanie hasła jest dostępne od razu do pobrania. Wprowadzone dodatki badały narzędzie pod kątem wcześniejszych wycieków danych.

Kolekcja nr 1 do 5, hackowanie Facebooka i nie tylko: wycieki danych zagrażają miliardom użytkowników. Zwykli użytkownicy powinni mieć dostęp do usług takich jak Haveibeenpwned.com lub Narzędzie do sprawdzania wycieków tożsamości Instytutu Hasso-Plattnera. Wpisz ręcznie swój własny adres e-mail i zobacz Podsumowanie, w którym pojawią się dane wyciekające z Twojego adresu (w tym hasło obowiązujące w momencie obowiązywania danych Klausa). Firma Google udostępniła teraz rozszerzenie do przeglądarki Chrome, które zapewni użytkownikom większe bezpieczeństwo i wygodę

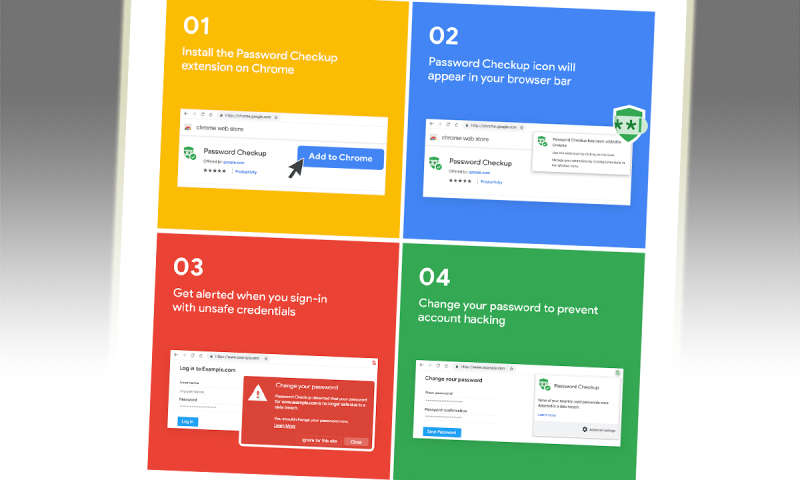

Jako użytkownik przeglądarki Chrome możesz od teraz zainstalować nowe rozszerzenie Google Password Checkup. Spowoduje to sprawdzenie danych wprowadzonych w przeglądarce w celu uzyskania dostępu do danych o dopasowaniach w znanych bazach danych i powiadomienie w przypadku wystąpienia znalezienia. Zainstaluj narzędzie w sklepie Chrome, klikając Dodaj. Narzędzie jest dostępne bez konieczności ponownego uruchamiania przeglądarki i loguje się z ostrzeżeniem. W tym momencie powinieneś oczywiście zmienić ich hasło.

Wskazówka dotycząca czytania: Kolekcja #1 do #5 – czy masz na to wpływ?

Google Password Checkup porównuje kombinację wprowadzonych danych dostępowych (login i hasło) w przeglądarce z danymi ze znanych wycieków. Zaletą tego czeku jest oczywisty adres e-mail. Do wycieku danych dochodzi już np. od kilku lat, jeśli użytkownicy wspomnianych usług bezpieczeństwa mają już zmienione hasło dostępu. Tak przestarzałe” alerty o ryzyku „mogą się wirtualnie ukryć, a Ty musisz jedynie reagować na aktualne zagrożenia.

Wskazówka dotycząca czytania: Korzystanie z 2FA – konta internetowe odpowiednio bezpieczne

Aby zapewnić bezpieczną transmisję i maksymalną prywatność, nawet bez tego dane osobowe pozostaną w Google Hangouts, korzystaj z wielu technologii szyfrowania. Dane należy zaszyfrować, zanonimizować, a następnie ukryć. Szczegóły wyjaśniono na blogu Google na temat anglojęzycznego bezpieczeństwa.