Controllo password: l'estensione Chrome avvisa dei pericoli di fuga di dati

L'estensione Chrome Password Checkup è immediatamente disponibile come download. Le aggiunte inserite hanno esaminato lo strumento per le precedenti fughe di dati.

Collezione da 1 a 5, Facebook Hack e altro ancora: le fughe di dati mettono in pericolo miliardi di utenti. Gli utenti abituali dovrebbero accedere a servizi come haveibeenpwned.com o Identity Leak Checker dell'Hasso-Plattner-Institute. Inserisci manualmente il tuo indirizzo e-mail e vedrai un riepilogo, in cui appaiono i dati fughe dal tuo indirizzo (inclusa la password al momento dei dati Klaus validi). Google ha ora rilasciato un'estensione per il browser Chrome che offrirà agli utenti maggiore sicurezza e comfort

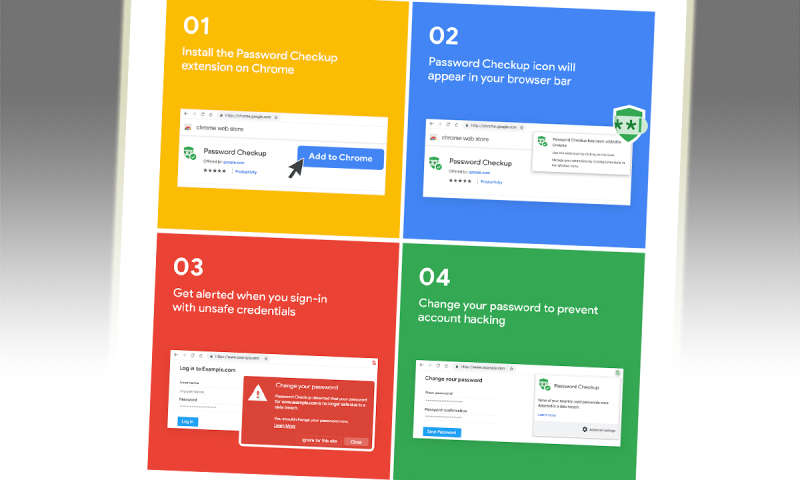

Come utente Chrome, puoi installare da ora in poi la nuova estensione Password Checkup di Google. Questo controlla i tuoi dati inseriti nel Browser per accedere ai dati sulle corrispondenze nei database conosciuti e ti avvisa quando si verifica una ricerca. Installa lo strumento nel Chrome Store facendo clic su Aggiungi. Lo strumento è disponibile senza riavviare il browser e accede con un avviso. A questo punto, dovresti ovviamente cambiare la loro password.

Consiglio di lettura: Collezione da #1 a #5: sei interessato?

Google Password Checkup confronta la combinazione dei dati di accesso immessi (login e password) nel browser con i dati di perdite note. Un vantaggio di questo controllo è che l'indirizzo e-mail è evidente. Una perdita di dati si verifica, ad esempio, già da diversi anni nel caso in cui gli utenti dei suddetti servizi di sicurezza abbiano già cambiato la password di accesso. Quindi gli “avvisi di rischio” obsoleti possono praticamente nascondersi e devi solo rispondere alle minacce attuali.

Consiglio di lettura: Utilizzo 2FA: gli account online sono adeguatamente protetti

Per una trasmissione sicura e la massima privacy, anche senza che i dati personali rimangano nell'hangout di Google, sono utilizzate molteplici tecnologie di crittografia. Dati da sottoporre ad hashing, anonimizzati e poi velati. Dettagli spiegati nel blog di Google sulla sicurezza in lingua inglese.